Suchmaschine für Sicherheitslücken

Ein Informatik-Team der Freien Universität hat eine Software entwickelt, die das gesamte Internet auf Sicherheitslücken scannt

01.10.2020

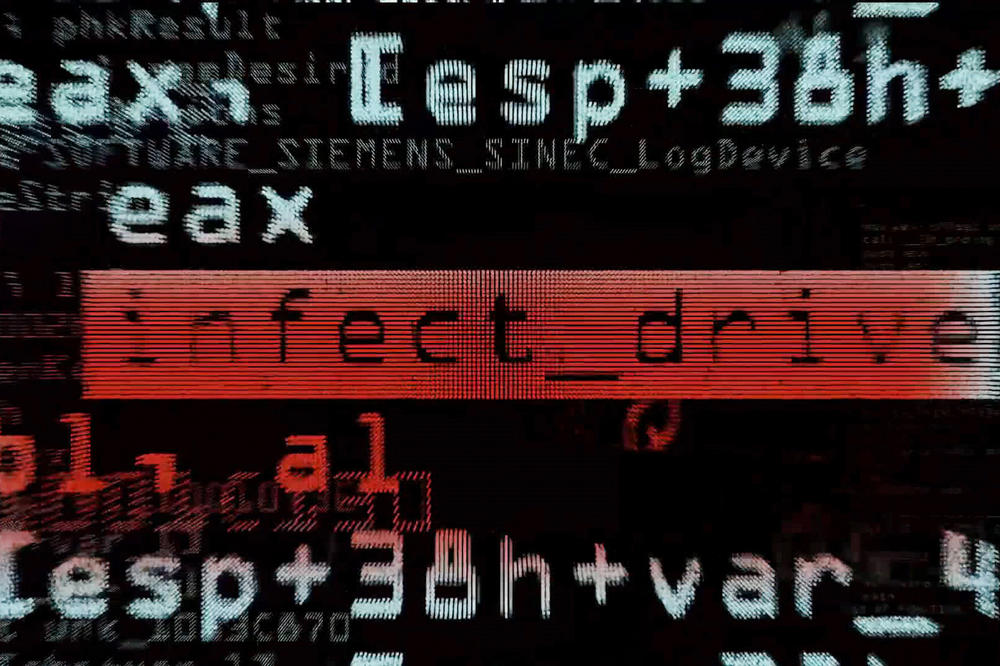

„Zero Days“. Die Dokumentation des US-amerikanischen Regisseurs Alex Gibney erzählt die Geschichte des Computerwurms „Stuxnet“.

Bildquelle: Picture Alliance

Im Juni 2010 entdeckten weißrussische Experten für Informationstechnik einen neuartigen Computerwurm namens „Stuxnet“. Offenbar war er speziell zu dem Zweck programmiert worden, eine Software der Firma Siemens anzugreifen, die weltweit zur Steuerung von Industrieanlagen eingesetzt wird. Besonders betroffen waren damals Computersysteme im Iran. „Der Fall hat ein neues Bewusstsein dafür geschaffen, wie verwundbar Industrieanlagen durch digitale Angriffe sein können“, sagt Volker Roth. „Es kann die Fertigungsanlage eines Mittelständlers ebenso treffen wie ein Stromkraftwerk.“

Volker Roth ist Professor für Informatik an der Freien Universität und leitet die Arbeitsgruppe „Sichere Identität“, die unter anderem zur digitalen Sicherheit von Industrieanlagen arbeitet. Roth und sein Team haben eine Software entwickelt, die inzwischen von zahlreichen Unternehmen genutzt wird, um eigene Schwachstellen im Netz zu identifizieren. Doktoranden von Roth haben inzwischen eine eigene Firma gegründet.

„Entstanden ist das Vorhaben, als mich Studierende nach der Vorlesung spontan ansprachen“, sagt Volker Roth. „Sie wollten praktische Aspekte der Informationssicherheit vertiefen. Unter dem Eindruck von Stuxnet haben wir uns entschieden, uns für die informationstechnische Sicherheit von Industrieanlagen zu engagieren.“ Es entstand ein Forschungsprojekt, das über die Jahre immer größer wurde. Von Anfang an dabei war Johannes Klick, der nun die Firma Alpha Strike Labs leitet. „Wir wollten uns erst einmal einen Überblick über die Bedrohungslage verschaffen“, sagt er. „Aber es gab keine verlässlichen Daten. So entstand die Idee zu einem eigenen Scanner.“

Das Programm prüft IP-Adressen auf mögliche Angriffspunkte

Im Rahmen seiner Masterarbeit entwickelte Klick den Prototyp für ein Programm, das das Internet nach Sicherheitsschwachstellen absucht. Später entwickelte er die Software als Doktorand weiter. Beteiligt waren auch die Informatiker Jan-Ole Malchow, Daniel Marzin und Stephan Lau. Im Rahmen eines vom Bundesministerium für Bildung und Forschung geförderten Projektes konnte die AG Sichere Identität rund eine Million Euro für ihre Forschungen zur Sicherheit von Industrieanlagen verausgaben. Auch der Versicherungskonzern Münchner Rück gehörte zu den Projektpartnern. Als die Gelder im Jahr 2018 ausliefen, entschlossen sich Klick und seine Kollegen, ein Unternehmen zu gründen.

Johannes Klick vergleicht die Arbeitsweise des Programms mit dem bekannten Auto von Google, das weltweit Straßenzüge für den Kartendienst „Maps“ abfotografiert. „Unser Scanner bewegt sich mit einer Vielzahl von IP-Adressen durchs Netz und macht Fotos“, sagt er. „Wir sehen dann, an welchem Haus versehentlich, eine Tür offengelassen wurde.“ So entsteht eine riesige Datenbank mit möglichen Angriffspunkten. Unternehmen erhalten gegen Bezahlung einen Einblick. Mittels einer eigens entwickelten Suchmaschine können sie ihre eigenen Schwachstellen ausfindig machen.

Die Software gehört weiter der Freien Universität; die Firma Alpha Strike Labs ist Lizenznehmerin. Sie hat das Programm weiterentwickelt, sodass es für Unternehmen einfach zu benutzen ist. „Oftmals offenbart das Programm eine weitaus größere Angriffsfläche, als den Unternehmen bewusst ist“, sagt Klick.

Üblicherweise untersuchen Unternehmen die Sicherheit ihrer Informationstechnik durch sogenannte Penetrationstests. Dabei simulieren Cyber-Security-Anbieter einen Hacker-Angriff, um eventuelle Schwachstellen ausfindig zu machen. „Eine Schwäche dieser Tests ist jedoch, dass nur die Adressen angegriffen werden, von denen das Unternehmen selbst weiß“, sagt Klick. Daneben liege aber nicht selten noch eine Vielzahl weiterer Zugriffsmöglichkeiten offen. „Manchmal nutzen Mitarbeiter einen Cloud-Dienst, ohne dass die IT-Security- Abteilung davon weiß“, sagt Klick. „Oder ein Webserver wurde vergessen, weil die verantwortliche Person in Rente ging.“ Auch über Netzwerke von Zulieferern lasse sich manchmal Zugang auf kritische Unternehmenssysteme verschaffen.

Sicherheitslücken in deutschen Kohlekraftwerken wie auch in Krankenhäusern

„Auf dem Weg zur Industrie 4.0 wird das Thema Cybersicherheit von Industrieanlagen immer wichtiger“, sagt Volker Roth. „Kritische Infrastrukturen, die unsere Gesellschaft am Leben erhalten, müssen besser geschützt werden.“ Johannes Klick berichtet, dass die Software regelmäßig Sicherheitslücken zu Tage fördere, in deutschen Kohlekraftwerken ebenso wie in Krankenhäusern – auch während der jüngsten Coronavirus-Pandemie. „Die größte Schwachstelle stellen veraltete Betriebssysteme, Webanwendungen und unsichere Fernwartungsdienste dar“, sagt Klick. „Teilweise wird Software genutzt, die schon seit Jahren nicht mehr aktualisiert wurde.“ Gegen die neuen Methoden der Angreifer sei man dann wehrlos.

Schwerwiegende Sicherheitslücken in systemrelevanten Infrastrukturen meldet Alpha Strike Labs an das Bundesamt für Sicherheit in der Informationstechnik (BSI), das entsprechende Schritte einleitet. Aus Sicherheitsgründen bietet die Firma ihren Service nicht Privatpersonen an, sondern nur verifizierten Unternehmen innerhalb der Europäischen Union und der NATO. „Wir arbeiten in einem hochsensiblen Bereich“, sagt Klick. „Und wir sind uns unserer Verantwortung bewusst.“